Ahgr वायरस ransomware-type संक्रमण का STOP/DJVU परिवार है। यह वायरस आपकी फ़ाइलों (वीडियो, फोटो, दस्तावेज़) को एन्क्रिप्ट करता है जिसे एक विशिष्ट “.ahgr” एक्सटेंशन द्वारा ट्रैक किया जा सकता है। यह एक मजबूत एन्क्रिप्शन विधि का उपयोग करता है, जिससे किसी भी तरह से कुंजी की गणना करना असंभव हो जाता है।

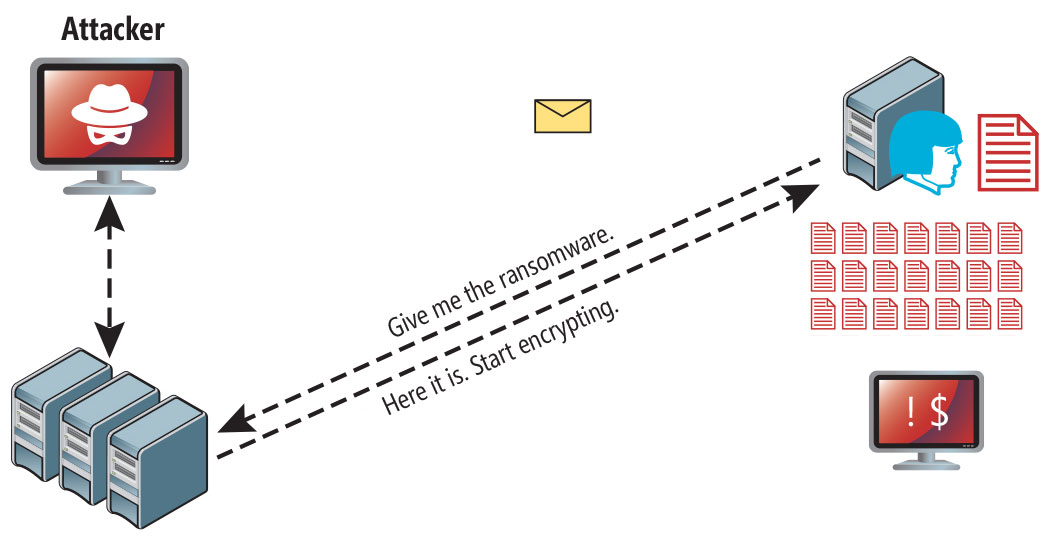

Ahgr प्रत्येक शिकार के लिए एक अपवाद के साथ एक अद्वितीय कुंजी का उपयोग करता है:

- यदि एन्क्रिप्शन प्रक्रिया शुरू करने से पहले Ahgr अपने कमांड और कंट्रोल सर्वर (C&C सर्वर) से कनेक्शन स्थापित नहीं कर सकता है, तो यह ऑफ़लाइन कुंजी का उपयोग करता है। यह कुंजी सभी पीड़ितों के लिए समान है, जिससे रैंसमवेयर हमले के दौरान एन्क्रिप्टेड फ़ाइलों को डिक्रिप्ट करना संभव हो जाता है।

मैंने Ahgr वायरस को बेअसर करने और फ़ाइलों को डिक्रिप्ट करने के लिए सभी संभावित समाधानों, युक्तियों और प्रथाओं का पूरा संग्रह एकत्र किया है। कुछ मामलों में, आपकी फ़ाइलों को पुनर्प्राप्त करना आसान होता है। और कभी-कभी यह असंभव ही होता है।

एन्क्रिप्टेड .ahgr फ़ाइलों को पुनर्प्राप्त करने के लिए कई सार्वभौमिक विधियां हैं, जिन्हें नीचे प्रदर्शित किया जाएगा। संपूर्ण निर्देश पुस्तिका को ध्यान से पढ़ना और यह सब समझना सुनिश्चित करना महत्वपूर्ण है। कोई भी कदम न छोड़ें। इनमें से प्रत्येक चरण बहुत महत्वपूर्ण है और आपके द्वारा पूरा किया जाना चाहिए।

बोज़क वायरस?

☝️ Ahgr को सही ढंग से STOP/DJVU रैंसमवेयर संक्रमण के रूप में पहचाना जा सकता है।

Ahgr

🤔 Ahgr वायरस रैंसमवेयर है जो DJVU/STOP परिवार से उत्पन्न होता है। इसका प्राथमिक उद्देश्य उन फ़ाइलों को एन्क्रिप्ट करना है जो आपके लिए महत्वपूर्ण हैं। उसके बाद रैंसमवेयर वायरस अपने पीड़ितों से बिटकॉइन में फिरौती की फीस ($490 – $980) मांगता है।

Ahgr रैंसमवेयर एक विशिष्ट प्रकार का मैलवेयर है जो आपकी फ़ाइलों को एन्क्रिप्ट करता है और फिर आपको उन्हें पुनर्स्थापित करने के लिए भुगतान करने के लिए मजबूर करता है। Djvu/STOP रैंसमवेयर परिवार को सबसे पहले वायरस विश्लेषक माइकल गिलेस्पी द्वारा प्रकट और विश्लेषण किया गया था।

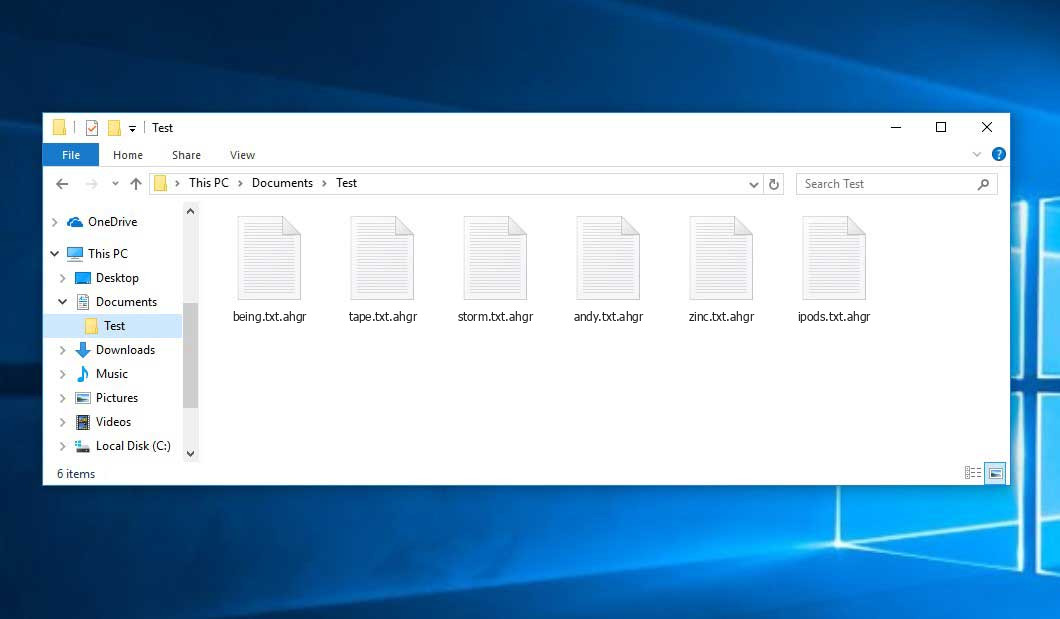

Ahgr वायरस अन्य DJVU रैंसमवेयर के समान है जैसे: Pozd, Pozq, Powd. यह वायरस सभी लोकप्रिय फ़ाइल प्रकारों को एन्क्रिप्ट करता है और सभी फाइलों में अपना विशेष “.ahgr” एक्सटेंशन जोड़ता है। उदाहरण के लिए, फ़ाइल “1.jpg” को “1.jpg.ahgr” में बदल दिया जाएगा। जैसे ही एन्क्रिप्शन पूरा हो जाता है, वायरस एक विशेष संदेश फ़ाइल “_readme.txt” उत्पन्न करता है और इसे उन सभी फ़ोल्डरों में छोड़ देता है जिनमें संशोधित फ़ाइलें होती हैं।

नीचे दी गई छवि एक स्पष्ट दृष्टि देती है कि “.ahgr” एक्सटेंशन वाली फाइलें कैसी दिखती हैं:

| नाम | Ahgr वायरस |

| रैंसमवेयर परिवार1 | DJVU/STOP2 रैंसमवेयर |

| विस्तार | .ahgr |

| रैंसमवेयर नोट | _readme.txt |

| फिरौती | From $490 to $980 (in Bitcoins) |

| संपर्क करना | [email protected], [email protected] |

| खोज | FlyStudio.Trojan.Packer.DDS, KillMBR.Trojan.MBRKiller.DDS, Trojan-PSW.Win32.Coins.pef |

| लक्षण |

|

| फिक्स टूल | संभावित मैलवेयर संक्रमणों को दूर करने के लिए, अपने पीसी को स्कैन करें: 6-दिन का निःशुल्क परीक्षण उपलब्ध है। |

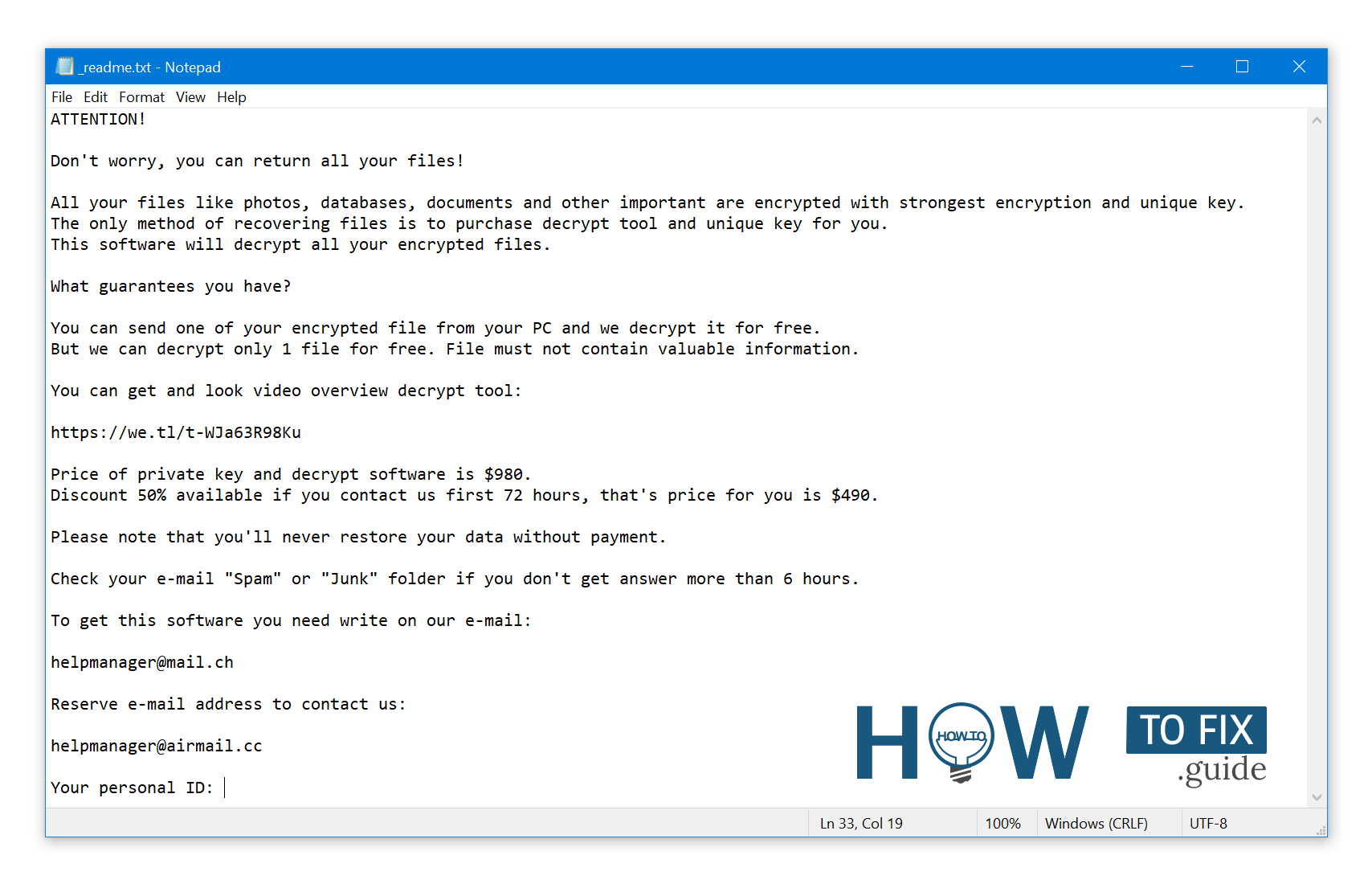

भुगतान पूछने वाला यह पाठ डिक्रिप्शन कुंजी के माध्यम से फ़ाइलों को वापस पाने के लिए है:

_readme.txt (STOP/DJVU Ransomware) – एन्कोडेड डेटा को डिक्रिप्ट करने के लिए उपयोगकर्ताओं से फिरौती देने की मांग करने वाले डरावने अलर्ट में ये निराशाजनक चेतावनियाँ शामिल हैं

Ahgr रैंसमवेयर प्रक्रियाओं के एक सेट के रूप में आता है जो पीड़ित के कंप्यूटर पर विभिन्न कार्यों को करने के लिए होता है। लॉन्च किए जाने वाले पहले लोगों में से एक winupdate.exe है, एक मुश्किल प्रक्रिया जो हमले के दौरान एक नकली विंडोज अपडेट प्रॉम्प्ट प्रदर्शित करती है। यह पीड़ित को यह समझाने के लिए है कि विंडोज अपडेट के कारण सिस्टम में अचानक मंदी आ गई है। हालाँकि, उसी समय, रैंसमवेयर एक और प्रक्रिया चलाता है (आमतौर पर चार यादृच्छिक वर्णों द्वारा नामित) जो लक्ष्य फ़ाइलों के लिए सिस्टम को स्कैन करना और उन्हें एन्क्रिप्ट करना शुरू कर देता है। इसके बाद, रैंसमवेयर निम्नलिखित सीएमडी कमांड का उपयोग करके सिस्टम से वॉल्यूम शैडो कॉपी को हटा देता है:

vssadmin.exe Delete Shadows /All /Quiet

एक बार हटाए जाने के बाद, पिछली कंप्यूटर स्थिति सिस्टम पुनर्स्थापना बिंदुओं का उपयोग करके पुनर्स्थापित करना असंभव हो जाता है। बात यह है कि रैंसमवेयर ऑपरेटर किसी भी विंडोज ओएस-आधारित तरीकों से छुटकारा पा रहे हैं जो पीड़ित को मुफ्त में फाइलों को पुनर्स्थापित करने में मदद कर सकते हैं। इसके अलावा, बदमाश Windows HOSTS फ़ाइल में डोमेन की एक सूची जोड़कर और उन्हें लोकलहोस्ट आईपी में मैप करके संशोधित करते हैं। परिणामस्वरूप, अवरुद्ध वेबसाइटों में से किसी एक तक पहुँचने पर पीड़ित को DNS_PROBE_FINISHED_NXDOMAIN त्रुटि का सामना करना पड़ेगा।

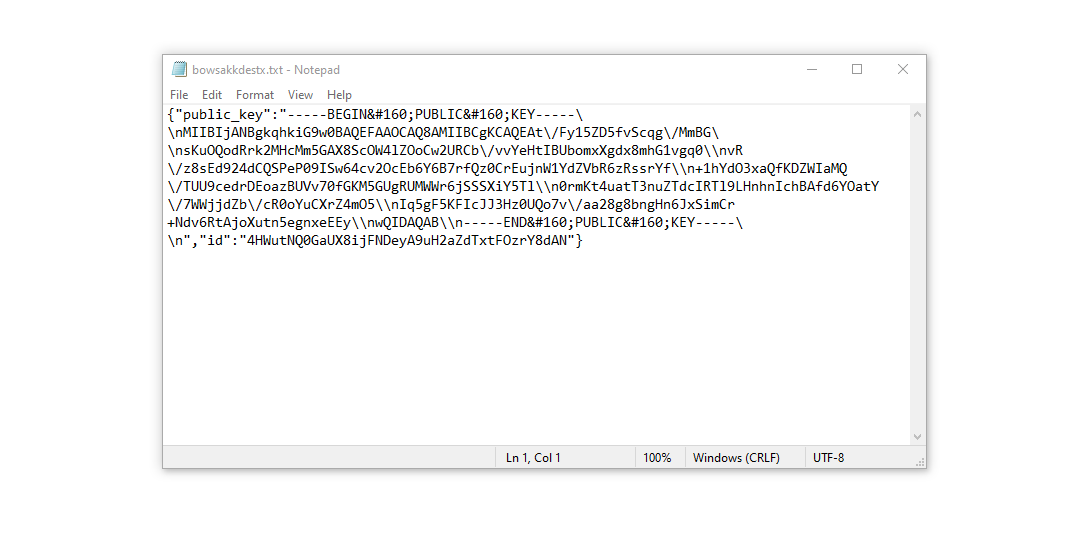

हमने देखा कि रैंसमवेयर उन वेबसाइटों को ब्लॉक करने का प्रयास करता है जो कंप्यूटर उपयोगकर्ताओं के लिए विभिन्न कैसे-कैसे मार्गदर्शिकाएँ प्रकाशित करती हैं। यह स्पष्ट है कि विशिष्ट डोमेन को प्रतिबंधित करके, बदमाश पीड़ित को प्रासंगिक और उपयोगी रैंसमवेयर-हमले से संबंधित जानकारी तक ऑनलाइन पहुंचने से रोकने की कोशिश कर रहे हैं। वायरस पीड़ित के कंप्यूटर पर दो टेक्स्ट फाइलें भी सहेजता है जो हमले से संबंधित विवरण प्रदान करती हैं – पीड़ित की सार्वजनिक एन्क्रिप्शन कुंजी और व्यक्तिगत आईडी। इन दो फाइलों को bowsakkdestx.txt और PersonalID.txt कहा जाता है।

इन सभी संशोधनों के बाद, मैलवेयर बंद नहीं होता है। STOP/DJVU के वेरिएंट्स समझौता किए गए सिस्टम पर Vidar पासवर्ड-चोरी करने वाले ट्रोजन को ड्रॉप करते हैं। इस खतरे की क्षमताओं की एक लंबी सूची है, जैसे:

- स्टीम, टेलीग्राम, स्काइप लॉगिन / पासवर्ड चोरी करना;

- क्रिप्टोकरेंसी वॉलेट चोरी करना;

- कंप्यूटर पर मैलवेयर डाउनलोड करना और उसे चलाना;

- ब्राउज़र कुकीज़, सहेजे गए पासवर्ड, ब्राउज़िंग इतिहास, और बहुत कुछ चोरी करना;

- पीड़ित के कंप्यूटर पर फ़ाइलें देखना और उनमें हेरफेर करना;

- हैकर्स को पीड़ित के कंप्यूटर पर अन्य कार्यों को दूरस्थ रूप से करने की अनुमति देना।

DJVU/STOP रैंसमवेयर द्वारा प्रयुक्त क्रिप्टोग्राफी एल्गोरिथ्म AES-256 है। इसलिए, यदि आपके दस्तावेज़ ऑनलाइन डिक्रिप्शन कुंजी के साथ एन्क्रिप्ट किए गए हैं, जो पूरी तरह से अलग है। दुखद वास्तविकता यह है कि अद्वितीय कुंजी के बिना फ़ाइलों को डिक्रिप्ट करना असंभव है।

यदि Ahgr ऑनलाइन मोड में काम करता है, तो आपके लिए AES-256 कुंजी तक पहुंच प्राप्त करना असंभव है। यह Ahgr वायरस को बढ़ावा देने वाले धोखेबाजों के स्वामित्व वाले रिमोट सर्वर पर संग्रहीत होता है।

डिक्रिप्शन कुंजी प्राप्त करने के लिए भुगतान $980 होना चाहिए। भुगतान विवरण प्राप्त करने के लिए, पीड़ितों को ईमेल द्वारा धोखाधड़ी से संपर्क करने के लिए संदेश द्वारा प्रोत्साहित किया जाता है ([email protected])।

रैंसमवेयर का संदेश निम्नलिखित जानकारी बताता है:

ATTENTION! Don't worry, you can return all your files! All your files like photos, databases, documents and other important are encrypted with strongest encryption and unique key. The only method of recovering files is to purchase decrypt tool and unique key for you. This software will decrypt all your encrypted files. What guarantees you have? You can send one of your encrypted file from your PC and we decrypt it for free. But we can decrypt only 1 file for free. File must not contain valuable information. You can get and look video overview decrypt tool: https://we.tl/t-WJa63R98Ku Price of private key and decrypt software is $980. Discount 50% available if you contact us first 72 hours, that's price for you is $490. Please note that you'll never restore your data without payment. Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours. To get this software you need write on our e-mail: [email protected] Reserve e-mail address to contact us: [email protected] Your personal ID: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

Ahgr के लिए भुगतान न करें!

कृपया, उपलब्ध बैकअप या डिक्रिप्टर टूल का उपयोग करने का प्रयास करें

_readme.txt फ़ाइल यह भी इंगित करती है कि फ़ाइलों के एन्क्रिप्ट होने के समय से शुरू होने वाले 72 घंटों के दौरान कंप्यूटर मालिकों को Ahgr प्रतिनिधियों के संपर्क में रहना चाहिए। 72 घंटे के अंदर संपर्क करने की शर्त पर यूजर्स को 50 फीसदी की छूट दी जाएगी। इस प्रकार फिरौती की राशि कम से कम $490 हो जाएगी। हालाँकि, फिरौती देने से दूर रहें!

मैं दृढ़ता से अनुशंसा करता हूं कि आप इन धोखाधड़ी से संपर्क न करें और भुगतान न करें। खोए हुए डेटा को पुनर्प्राप्त करने के लिए सबसे वास्तविक कार्य समाधान में से एक – केवल उपलब्ध बैकअप का उपयोग करना, या डिक्रिप्टर का उपयोग करें टूल.

ऐसे सभी वायरस की ख़ासियत सिफर किए गए डेटा को पुनर्प्राप्त करने के लिए अद्वितीय डिक्रिप्शन कुंजी उत्पन्न करने के लिए समान क्रियाओं का एक सेट लागू करती है।

इस प्रकार, जब तक रैंसमवेयर अभी भी विकास के चरण में नहीं है या कुछ हार्ड-टू-ट्रैक खामियां हैं, तब तक मैन्युअल रूप से सिफर किए गए डेटा को पुनर्प्राप्त करना एक ऐसी चीज है जिसे आप नहीं कर सकते। अपने मूल्यवान डेटा के नुकसान को रोकने का एकमात्र उपाय नियमित रूप से अपनी महत्वपूर्ण फाइलों का बैकअप बनाना है।

ध्यान दें कि यदि आप नियमित रूप से ऐसे बैकअप बनाए रखते हैं, तो उन्हें आपके मुख्य कार्य केंद्र से जुड़े बिना, बिना घूमे एक विशिष्ट स्थान पर रखा जाना चाहिए।

उदाहरण के लिए, बैकअप को यूएसबी फ्लैश ड्राइव या कुछ वैकल्पिक बाहरी हार्ड ड्राइव स्टोरेज पर रखा जा सकता है। वैकल्पिक रूप से, आप ऑनलाइन (क्लाउड) सूचना भंडारण की मदद का उल्लेख कर सकते हैं।

उल्लेख करने की आवश्यकता नहीं है, जब आप अपने बैकअप डेटा को अपने सामान्य डिवाइस पर बनाए रखते हैं, तो यह समान रूप से अन्य डेटा के साथ-साथ सिफर हो सकता है।

इस कारण से, अपने मुख्य पीसी पर बैकअप का पता लगाना निश्चित रूप से एक अच्छा विचार नहीं है।

मैं कैसे संक्रमित हुआ?

रैंसमवेयर में आपके सिस्टम में निर्मित करने के लिए विभिन्न तरीके हैं। लेकिन इससे कोई फर्क नहीं पड़ता कि आपके मामले में किस विधि का उपयोग किया गया था।

एक सफल फ़िशिंग प्रयास के बाद Ahgr हमला।

- अन्य ऐप्स के साथ छिपा हुआ इंस्टॉलेशन, विशेष रूप से फ्रीवेयर या शेयरवेयर के रूप में काम करने वाली उपयोगिताओं;

- स्पैम ईमेल में संदिग्ध लिंक जो वायरस इंस्टालर की ओर ले जाता है

- ऑनलाइन मुफ़्त होस्टिंग संसाधन;

- पायरेटेड सॉफ़्टवेयर डाउनलोड करने के लिए अवैध पीयर-टू-पीयर (P2P) संसाधनों का उपयोग करना।

ऐसे मामले थे जब Ahgr वायरस कुछ वैध उपकरण के रूप में प्रच्छन्न था, उदाहरण के लिए, संदेशों में कुछ अवांछित सॉफ़्टवेयर या ब्राउज़र अपडेट शुरू करने की मांग करना। आम तौर पर यह तरीका है कि कैसे कुछ ऑनलाइन धोखाधड़ी का लक्ष्य आपको मैन्युअल रूप से Ahgr रैंसमवेयर स्थापित करने के लिए मजबूर करना है, वास्तव में आपको इस प्रक्रिया में सीधे भाग लेना है।

निश्चित रूप से, फर्जी अपडेट अलर्ट यह संकेत नहीं देगा कि आप वास्तव में रैंसमवेयर को इंजेक्ट करने जा रहे हैं। इस इंस्टॉलेशन को कुछ अलर्ट के तहत छुपाया जाएगा, जिसमें कथित तौर पर आपको Adobe Flash Player या किसी अन्य संदिग्ध प्रोग्राम को अपडेट करने का उल्लेख किया गया है।

बेशक, क्रैक किए गए ऐप्स भी नुकसान का प्रतिनिधित्व करते हैं। P2P का उपयोग करना अवैध है और इसके परिणामस्वरूप Ahgr रैंसमवेयर सहित गंभीर मैलवेयर का इंजेक्शन लग सकता है।

संक्षेप में, आप अपने डिवाइस में Ahgr रैंसमवेयर के इंजेक्शन से बचने के लिए क्या कर सकते हैं? भले ही आपके पीसी को खराब होने से बचाने के लिए कोई 100% गारंटी नहीं है, लेकिन कुछ सुझाव हैं जो मैं आपको Ahgr की पैठ को रोकने के लिए देना चाहता हूं। आज ही फ्री सॉफ्टवेयर इंस्टाल करते समय आपको सावधान रहना चाहिए।

सुनिश्चित करें कि आप मुख्य मुफ्त कार्यक्रम के अलावा हमेशा वही पढ़ते हैं जो इंस्टॉलर प्रदान करते हैं। संदिग्ध ईमेल अटैचमेंट खोलने से दूर रहें। अनजान पतों की फाइलें न खोलें। बेशक, आपका वर्तमान सुरक्षा कार्यक्रम हमेशा अपडेट होना चाहिए।

मैलवेयर अपने बारे में खुलकर नहीं बोलता है। आपके उपलब्ध कार्यक्रमों की सूची में इसका उल्लेख नहीं किया जाएगा। हालांकि, यह पृष्ठभूमि में नियमित रूप से चलने वाली किसी दुर्भावनापूर्ण प्रक्रिया के तहत छुपाया जाएगा, जिस क्षण से आप अपना पीसी लॉन्च करेंगे।

Ahgr वायरस कैसे निकालें?

पीड़ित की फाइलों को एनकोड करने के अलावा, Ahgr वायरस ने अकाउंट क्रेडेंशियल्स, क्रिप्टोकुरेंसी वॉलेट्स, डेस्कटॉप फाइल्स, और बहुत कुछ चोरी करने के लिए कंप्यूटर पर विदर स्टीलर स्थापित करना भी शुरू कर दिया है।3

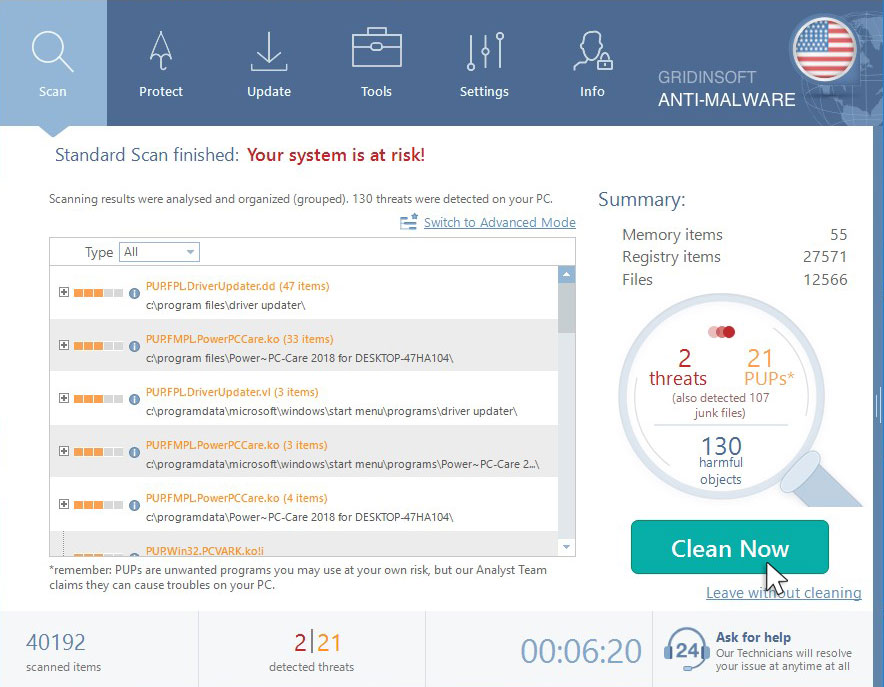

जिन कारणों से मैं HowToFix साइट से GridinSoft4

रैंसमवेयर को पहचानने, हटाने और रोकने के लिए ग्रिडिनसॉफ्ट के एंटी-मैलवेयर सॉफ़्टवेयर का उपयोग करने से बेहतर कोई तरीका नहीं है5.

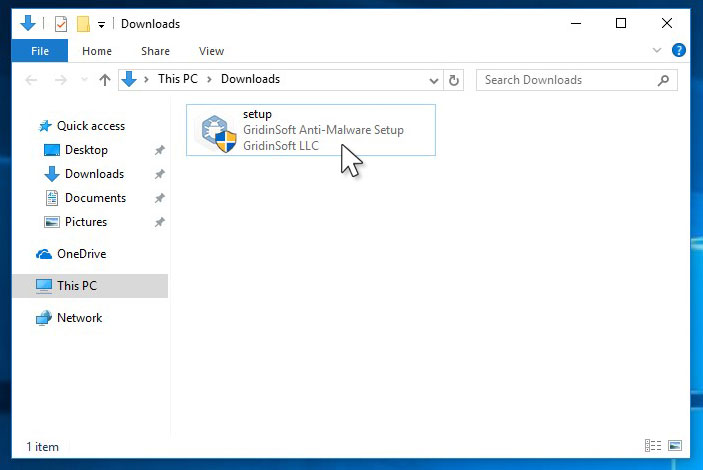

रिमूवल टूल डाउनलोड करें।

आप नीचे दिए गए बटन पर क्लिक करके ग्रिडिनसॉफ्ट एंटी-मैलवेयर डाउनलोड कर सकते हैं:

सेटअप फ़ाइल चलाएँ।

जब सेटअप फ़ाइल डाउनलोड करना समाप्त हो जाए, तो अपने सिस्टम पर ग्रिडिनसॉफ्ट एंटी-मैलवेयर स्थापित करने के लिए setup-antimalware-fix.exe फ़ाइल पर डबल-क्लिक करें।

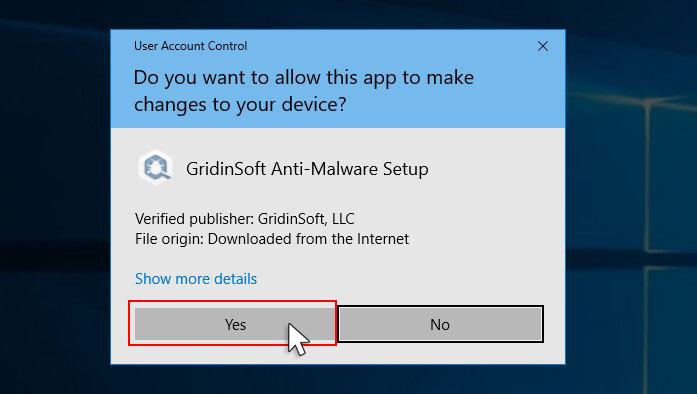

एक User Account Control आपसे ग्रिडिनसॉफ्ट एंटी-मैलवेयर को आपके उपकरण में परिवर्तन करने की अनुमति देने के लिए कह रहा है। इसलिए, आपको इंस्टॉलेशन जारी रखने के लिए “हां” पर क्लिक करना चाहिए।

“इंस्टॉल करें” बटन दबाएं।

एक बार इंस्टॉल हो जाने पर, एंटी-मैलवेयर स्वचालित रूप से चलेगा।

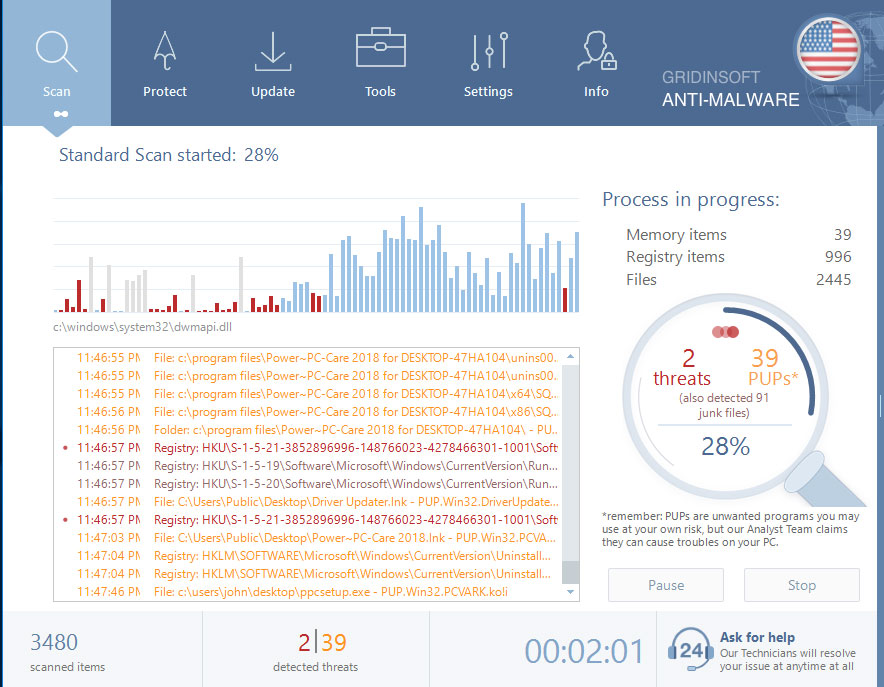

पूरा होने की प्रतीक्षा करें।

ग्रिडिनसॉफ्ट एंटी-मैलवेयर स्वचालित रूप से आपके कंप्यूटर को Ahgr संक्रमणों और अन्य दुर्भावनापूर्ण प्रोग्रामों के लिए स्कैन करना शुरू कर देगा। इस प्रक्रिया में 20-30 मिनट लग सकते हैं, इसलिए मेरा सुझाव है कि आप समय-समय पर स्कैन प्रक्रिया की स्थिति की जांच करें।

“अभी साफ करें” पर क्लिक करें।

जब स्कैन पूरा हो गया है, तो आप उन संक्रमणों की सूची देखेंगे जिन्हें ग्रिडिनसॉफ्ट एंटी-मैलवेयर ने पाया है। उन्हें हटाने के लिए दाएं कोने में “क्लीन नाउ” बटन पर क्लिक करें।

विशेष उदाहरणों के लिए Trojan Killer

In some certain instances, Ahgr ransomware can block the running of setup files of different anti-malware programs. In this situation, you need to utilize the removable drive with a pre-installed antivirus tool.

वास्तव में बहुत कम सुरक्षा उपकरण हैं जो यूएसबी ड्राइव पर स्थापित करने में सक्षम हैं, और एंटीवायरस जो ज्यादातर मामलों में ऐसा कर सकते हैं उन्हें काफी महंगा लाइसेंस प्राप्त करने की आवश्यकता होती है। इस उदाहरण के लिए, मैं ग्रिडिनसॉफ्ट – ट्रोजन किलर पोर्टेबल के किसी अन्य समाधान का उपयोग करने के लिए आपको अनुशंसा कर सकता हूं। इसमें 14 दिनों का निःशुल्क परीक्षण मोड है जो भुगतान किए गए संस्करण की संपूर्ण सुविधाएं प्रदान करता है 6. मैलवेयर को मिटाने के लिए यह शब्द निश्चित रूप से 100% पर्याप्त होगा।

कैसे .ahgr फ़ाइलें डिक्रिप्ट करने के लिए?

बड़ी “.ahgr फ़ाइलें” के लिए समाधान पुनर्स्थापित करें

कुछ बड़ी फ़ाइलों पर .ahgr एक्सटेंशन को निकालने और उन्हें खोलने का प्रयास करें। या तो Ahgr रैंसमवेयर ने फ़ाइल को पढ़ा और एन्क्रिप्ट नहीं किया, या यह खराब हो गया और फ़ाइलमार्कर नहीं जोड़ा। यदि आपकी फ़ाइलें बहुत बड़ी (2GB+) हैं, तो बाद की संभावना सबसे अधिक है। कृपया मुझे टिप्पणियों में बताएं कि क्या यह आपके लिए कारगर होगा।

अपराधियों द्वारा परिवर्तन किए जाने के बाद अगस्त 2019 के अंत में जारी नवीनतम एक्सटेंशन। इसमें शामिल हैं Nuow, Nuis, Nury, आदि।

अपराधियों द्वारा किए गए परिवर्तनों के परिणामस्वरूप, STOPDecrypter अब समर्थित नहीं है। इसे हटा दिया गया है और इसके स्थान पर Emsisoft Decryptor for STOP Djvu Ransomware को Emsisoft और द्वारा विकसित किया गया है। माइकल गिलेस्पी।

आप यहां मुफ्त डिक्रिप्शन टूल डाउनलोड कर सकते हैं: STOP Djvu . के लिए डिक्रिप्टर.

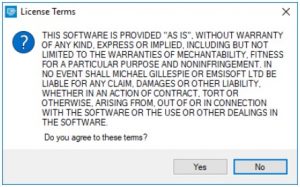

डिक्रिप्शन टूल डाउनलोड करें और चलाएं।

डिक्रिप्शन टूल डाउनलोड करना शुरू करें।

एक व्यवस्थापक के रूप में डिक्रिप्शन उपयोगिता लॉन्च करना सुनिश्चित करें। आपको आने वाली लाइसेंस शर्तों से सहमत होना होगा। इस प्रयोजन के लिए, “हां” बटन पर क्लिक करें:

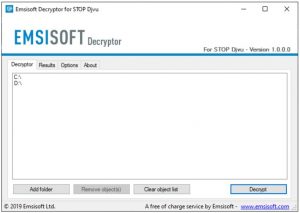

जैसे ही आप लाइसेंस शर्तों को स्वीकार करते हैं, मुख्य डिक्रिप्टर यूजर इंटरफेस सामने आता है:

डिक्रिप्शन के लिए फ़ोल्डर्स का चयन करें।

डिफ़ॉल्ट सेटिंग्स के आधार पर, डिक्रिप्टर नेटवर्क ड्राइव सहित वर्तमान में उपलब्ध ड्राइव (जुड़े हुए) को डिक्रिप्ट करने के लिए उपलब्ध स्थानों को स्वचालित रूप से पॉप्युलेट करेगा। अतिरिक्त (वैकल्पिक) स्थानों को “जोड़ें” बटन की सहायता से चुना जा सकता है।

विशिष्ट मैलवेयर परिवार को ध्यान में रखते हुए डिक्रिप्टर आमतौर पर कई विकल्प सुझाते हैं। वर्तमान संभावित विकल्प विकल्प टैब में प्रस्तुत किए जाते हैं और उन्हें वहां सक्रिय या निष्क्रिय किया जा सकता है। आप वर्तमान में सक्रिय विकल्पों की विस्तृत सूची नीचे देख सकते हैं।

“डिक्रिप्ट” बटन पर क्लिक करें।

जैसे ही आप सूची में डिक्रिप्शन के लिए सभी वांछित स्थानों को जोड़ते हैं, डिक्रिप्शन प्रक्रिया शुरू करने के लिए “डिक्रिप्ट” बटन पर क्लिक करें।

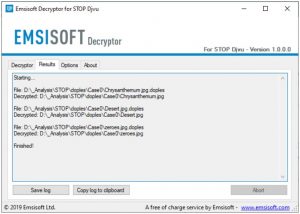

ध्यान दें कि मुख्य स्क्रीन आपको एक स्थिति दृश्य में बदल सकती है, जो आपको सक्रिय प्रक्रिया और आपके डेटा के डिक्रिप्शन आंकड़ों के बारे में बताती है:

डिक्रिप्शन प्रक्रिया पूरी होते ही डिक्रिप्टर आपको सूचित करेगा। यदि आपको अपने व्यक्तिगत कागजात के लिए रिपोर्ट की आवश्यकता है, तो आप “लॉग सहेजें” बटन चुनकर इसे सहेज सकते हैं। ध्यान दें कि इसे सीधे अपने क्लिपबोर्ड पर कॉपी करना और जरूरत पड़ने पर इसे ईमेल या संदेशों में पेस्ट करना भी संभव है।.

आपकी ahgr फ़ाइलों को पुनर्स्थापित करने के असफल प्रयास के बाद Emsisoft Decryptor अलग-अलग संदेश प्रदर्शित कर सकता है:

✓ Error: Unable to decrypt file with ID: [your ID]

✓ No key for New Variant online ID: [your ID]

सूचना: यह आईडी एक ऑनलाइन आईडी प्रतीत होती है, डिक्रिप्शन असंभव है

✓ Result: No key for new variant offline ID: [example ID]

यह आईडी एक ऑफ़लाइन आईडी प्रतीत होती है। भविष्य में डिक्रिप्शन संभव हो सकता है।

डिक्रिप्शन कुंजी मिलने और डिक्रिप्टर पर अपलोड होने में कुछ सप्ताह या महीने लग सकते हैं। कृपया डिक्रिप्ट करने योग्य डीजेवीयू संस्करणों के बारे में अपडेट का पालन करें यहां.

✓ Remote name could not be resolved

.ahgr फ़ाइलें कैसे पुनर्स्थापित करें?

कुछ मामलों में Ahgr रैंसमवेयर आपकी फाइलों के लिए कयामत नहीं है…

Ahgr रैंसमवेयर एन्क्रिप्शन मैकेनिज्म फीचर अगली है: यह हर फाइल को बाइट-बाय-बाइट एन्क्रिप्ट करता है, फिर एक फाइल कॉपी को सेव करता है, मूल फाइल को हटाता है (और ओवरराइडिंग नहीं!) करता है। इसलिए, भौतिक डिस्क पर फ़ाइल स्थान की जानकारी खो जाती है, लेकिन मूल फ़ाइल को भौतिक डिस्क से हटाया नहीं जाता है। सेल, या सेक्टर जहां यह फ़ाइल संग्रहीत की गई थी, में अभी भी यह फ़ाइल हो सकती है, लेकिन यह फ़ाइल सिस्टम द्वारा सूचीबद्ध नहीं है और इसे हटाए जाने के बाद इस डिस्क पर लोड किए गए डेटा द्वारा अधिलेखित किया जा सकता है। इसलिए, विशेष सॉफ़्टवेयर का उपयोग करके आपकी फ़ाइलों को पुनर्प्राप्त करना संभव है।

Anyway, after realizing it was an online algorithm, it is impossible to retrieve my encrypted files. I also had my backup drive plugged in at the time of the virus, and this was also infected, or so I thought. Every folder within my backup drive had been infected and was encrypted. However, despite losing some important files, I retrieved almost 80% of my 2TB storage.

When I started going through the folders, I noticed the readme.txt ransom note in every folder. I opened some of the folders and found that all files that were not in a subfolder within that folder had been encrypted. However, I found a flaw and glimmer of hope when I went into the subfolders in other folders and found that these files had not been encrypted. Every folder within my c and d drives, including subfolders, had been encrypted, but this was not the case with the backup drive. Having subfolders created within a folder has saved 80% of my data.

As I said, I believe this to be only a small loophole on a backup drive. I’ve since found a further 10 % of my data on another hard drive on a different pc. So my advice is if you use a backup drive, create subfolders. I was lucky, I guess. But I was also unlucky that the virus hit as I was transferring some files from my backup.

Hopefully, this can help some other people in my situation.

Jamie NewlandPhotoRec . के साथ अपनी फ़ाइलें पुनर्प्राप्त करना

PhotoRec एक ओपन-सोर्स प्रोग्राम है, जो मूल रूप से क्षतिग्रस्त डिस्क से फ़ाइलों की पुनर्प्राप्ति के लिए, या फ़ाइलों को हटाए जाने की स्थिति में पुनर्प्राप्ति के लिए बनाया गया है। हालाँकि, जैसे-जैसे समय बीतता गया, इस प्रोग्राम को 400 विभिन्न एक्सटेंशन की फ़ाइलों को पुनर्प्राप्त करने की क्षमता मिली। इसलिए, इसका उपयोग रैंसमवेयर हमले के बाद डेटा रिकवरी के लिए किया जा सकता है

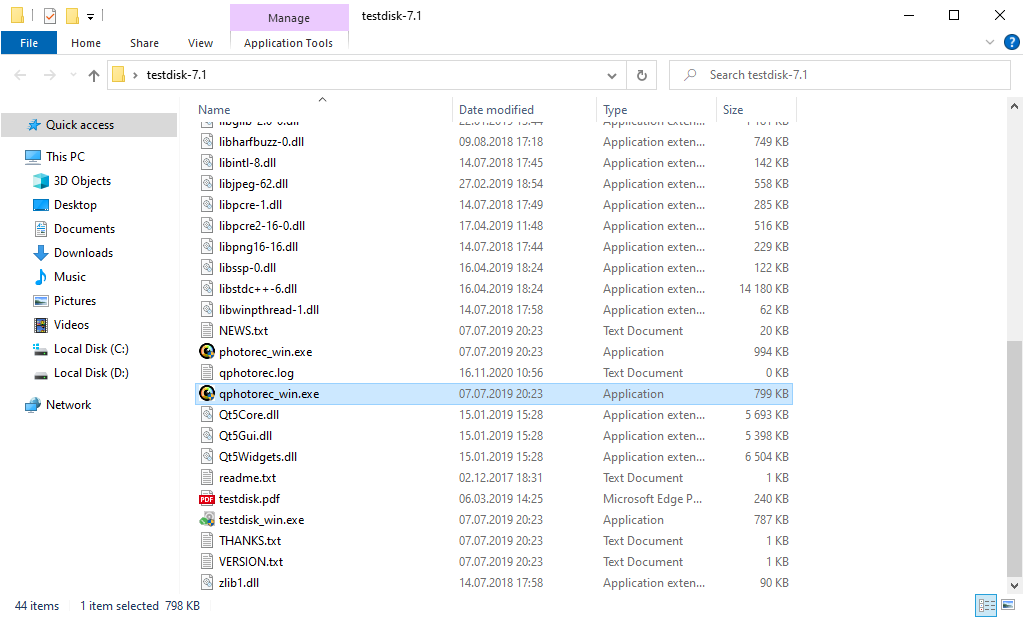

सबसे पहले, आपको इस ऐप को डाउनलोड करना होगा ए>। यह 100% मुफ़्त है, लेकिन डेवलपर कहता है कि इस बात की कोई गारंटी नहीं है कि आपकी फ़ाइलें पुनर्प्राप्त की जाएंगी। PhotoRec को उसी डेवलपर – टेस्टडिस्क की अन्य उपयोगिता के साथ एक पैक में वितरित किया जाता है। डाउनलोड किए गए संग्रह में टेस्टडिस्क नाम होगा, लेकिन चिंता न करें। PhotoRec फाइलें ठीक अंदर हैं।

PhotoRec खोलने के लिए, आपको “qphotorec_win.exe” फ़ाइल ढूंढ़कर खोलनी होगी। किसी इंस्टॉलेशन की आवश्यकता नहीं है – इस प्रोग्राम में आर्काइव के अंदर सभी फाइलें हैं, इसलिए, आप इसे अपने यूएसबी ड्राइव पर फिट कर सकते हैं, और अपने दोस्त/माता-पिता/किसी भी व्यक्ति की मदद करने की कोशिश कर सकते हैं जिस पर DJVU/STOP रैंसमवेयर।

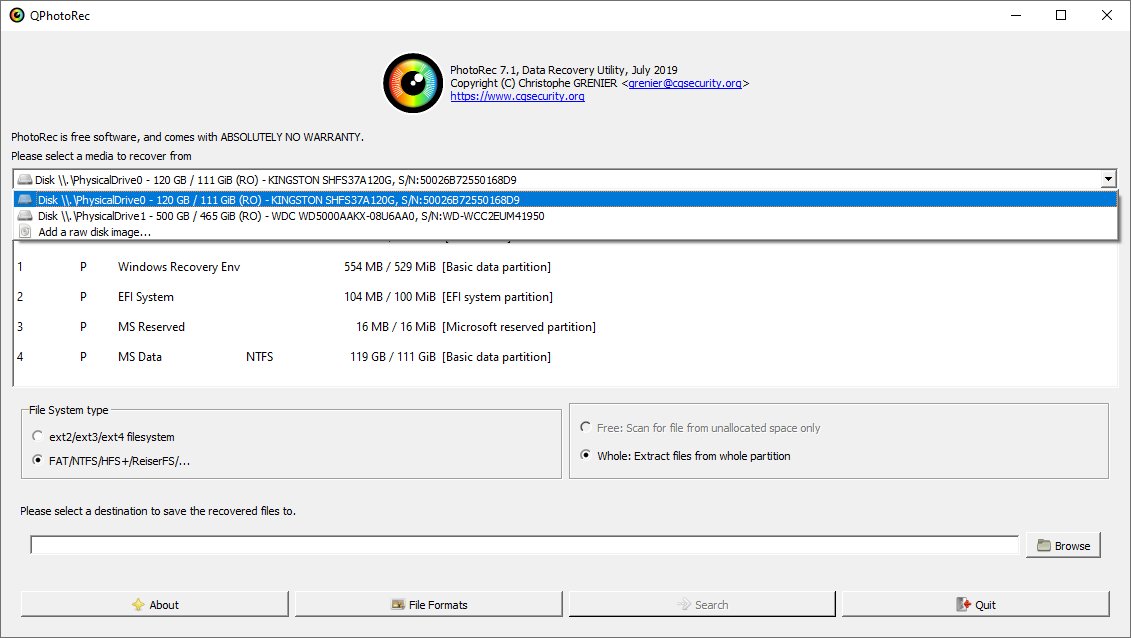

लॉन्च के बाद, आप स्क्रीन को अपने डिस्क रिक्त स्थान की पूरी सूची दिखाते हुए देखेंगे। हालाँकि, यह जानकारी संभवतः बेकार है, क्योंकि आवश्यक मेनू को थोड़ा ऊपर रखा गया है। इस बार पर क्लिक करें, फिर उस डिस्क को चुनें जिस पर रैंसमवेयर ने हमला किया था।

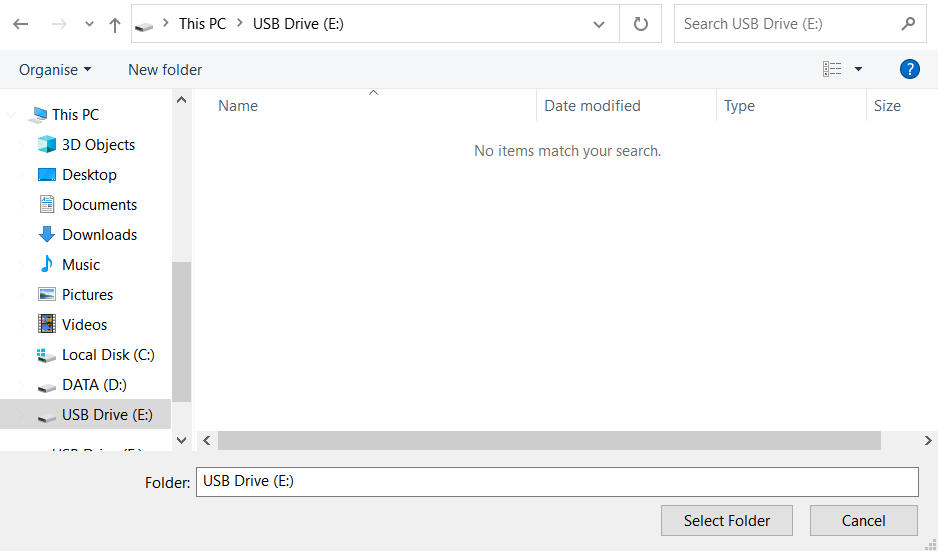

डिस्क चुनने के बाद, आपको पुनर्प्राप्त फ़ाइलों के लिए गंतव्य फ़ोल्डर चुनना होगा। यह मेनू PhotoRec विंडो के निचले हिस्से में स्थित है। सबसे अच्छा डेसिशन उन्हें यूएसबी ड्राइव या किसी अन्य प्रकार की हटाने योग्य डिस्क पर निर्यात करना है।

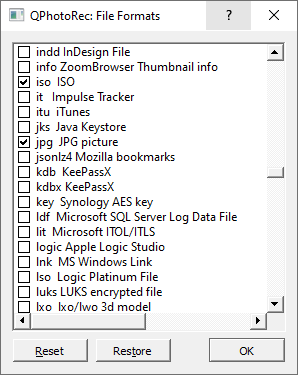

फिर, आपको फ़ाइल स्वरूपों को निर्दिष्ट करने की आवश्यकता है। यह विकल्प नीचे भी स्थित है। जैसा कि उल्लेख किया गया था, PhotoRec लगभग 400 विभिन्न स्वरूपों की फ़ाइलों को पुनर्प्राप्त कर सकता है।

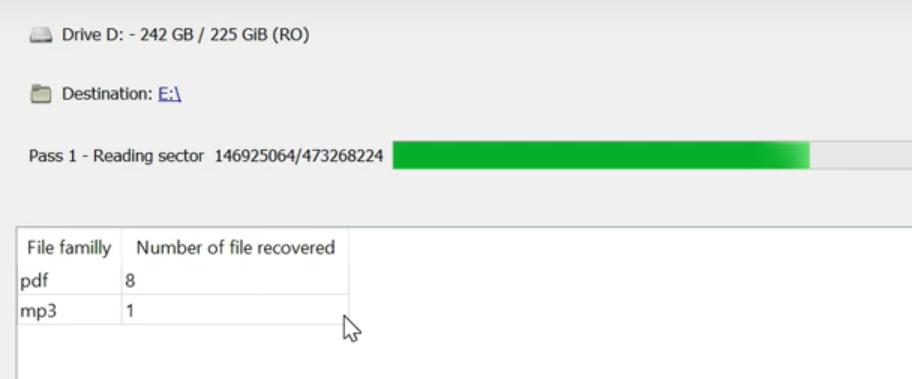

अंत में, आप “खोज” बटन दबाकर फाइल रिकवरी शुरू कर सकते हैं। आपको वह स्क्रीन दिखाई देगी जहां स्कैन और पुनर्प्राप्ति के परिणाम दिखाए जाते हैं।

Ahgr फ़ाइलें पुनर्प्राप्ति मार्गदर्शिका

Frequently Asked Questions

बिल्कुल नहीं। ये फ़ाइलें रैंसमवेयर द्वारा एन्क्रिप्ट की जाती हैं। .ahgr फ़ाइलों की सामग्री तब तक उपलब्ध नहीं होती जब तक कि उन्हें डिक्रिप्ट नहीं किया जाता।

यदि आपका डेटा .ahgr फ़ाइलों में बना हुआ है, तो बहुत मूल्यवान हैं, तो सबसे अधिक संभावना है कि आपने एक बैकअप प्रतिलिपि बनाई है।

यदि नहीं, तो आप सिस्टम फ़ंक्शन के माध्यम से उन्हें पुनर्स्थापित करने का प्रयास कर सकते हैं – Restore Point.

अन्य सभी तरीकों के लिए धैर्य की आवश्यकता होगी।

बिलकूल नही। आपकी एन्क्रिप्टेड फाइलें कंप्यूटर के लिए खतरा नहीं हैं। जो हुआ वह पहले ही हो चुका है।

सक्रिय सिस्टम संक्रमणों को दूर करने के लिए आपको ग्रिडिनसॉफ्ट एंटी-मैलवेयर की आवश्यकता है। आपकी फ़ाइलों को एन्क्रिप्ट करने वाला वायरस अभी भी सक्रिय है और समय-समय पर और भी अधिक फ़ाइलों को एन्क्रिप्ट करने की क्षमता के लिए एक परीक्षण चलाता है। साथ ही, ये वायरस आगे की दुर्भावनापूर्ण कार्रवाइयों (उदाहरण के लिए, पासवर्ड, क्रेडिट कार्ड की चोरी) के लिए अक्सर कीलॉगर और पिछले दरवाजे स्थापित करते हैं।

इस स्थिति में, आपको मेमोरी स्टिक को पहले से इंस्टॉल ट्रोजन किलर के साथ तैयार करना होगा।

धैर्य रखें। आप STOP/DJVU रैंसमवेयर के नए संस्करण से संक्रमित हैं, और डिक्रिप्शन कुंजियाँ अभी तक जारी नहीं की गई हैं। हमारी वेबसाइट पर खबर का पालन करें।

जब नई Ahgr कुंजियाँ या नए डिक्रिप्शन प्रोग्राम दिखाई देंगे तो हम आपको सूचित करते रहेंगे।

Ahgr रैंसमवेयर केवल पहली 150KB फ़ाइलों को एन्क्रिप्ट करता है। इसलिए एमपी3 फाइलें काफी बड़ी हैं, कुछ मीडिया प्लेयर (उदाहरण के लिए विनैम्प) फाइलों को चलाने में सक्षम हो सकते हैं, लेकिन – पहले 3-5 सेकंड (एन्क्रिप्टेड भाग) गायब होंगे।

आप एन्क्रिप्ट की गई मूल फ़ाइल की एक प्रति खोजने का प्रयास कर सकते हैं:

- आपके द्वारा इंटरनेट से डाउनलोड की गई फ़ाइलें जो एन्क्रिप्ट की गई थीं और आप मूल प्राप्त करने के लिए फिर से डाउनलोड कर सकते हैं।

- तस्वीरें जो आपने परिवार और दोस्तों के साथ साझा की हैं, जिन्हें वे आपको वापस भेज सकते हैं।

- आपके द्वारा सोशल मीडिया या क्लाउड सेवाओं जैसे कार्बोनाइट, वनड्राइव, आईड्राइव, गूगल ड्राइव आदि पर अपलोड की गई तस्वीरें)

- आपके द्वारा भेजे या प्राप्त और सहेजे गए ईमेल में अटैचमेंट।

- पुराने कंप्यूटर, फ्लैश ड्राइव, एक्सटर्नल ड्राइव, कैमरा मेमोरी कार्ड या iPhone पर फ़ाइलें जहां आपने संक्रमित कंप्यूटर पर डेटा स्थानांतरित किया है।

साथ ही, आप इस हमले की रिपोर्ट करने के लिए निम्नलिखित सरकारी धोखाधड़ी और घोटाला साइटों से संपर्क कर सकते हैं:

- संयुक्त राज्य अमेरिका में: On Guard Online;

- कनाडा में: Canadian Anti-Fraud Centre;

- यूनाइटेड किंगडम में: Action Fraud;

- ऑस्ट्रेलिया मै: SCAMwatch;

- न्यूजीलैंड में: Consumer Affairs Scams;

- भारत में, यहां जाएं Indian National Cybercrime Reporting Portal.

- फ्रांस में: Agence nationale de la sécurité des systèmes d’information;

- पोलैंड में: KOMENDA GŁÓWNA POLICJI;

- पुर्तगाल में: Polícia Judiciária;

- इटली में: Polizia di Stato;

- स्पेन में: Cuerpo Nacional de Policía;

- जर्मनी में: Bundesamt für Sicherheit in der Informationstechnik;

- आयरलैंड में: An Garda Síochána;

हमले की रिपोर्ट करने के लिए, आप स्थानीय कार्यकारी बोर्ड से संपर्क कर सकते हैं (एक पूरी सूची जो आपको यहां मिल सकती है)। उदाहरण के लिए, यदि आप यूएसए में रहते हैं, तो आप से बात कर सकते हैं। FBI लोकल फील्ड ऑफिस, IC3 या Secret Service।

वीडियो गाइड

रैंसमवेयर संक्रमणों को ठीक करने के लिए ग्रिडिनसॉफ्ट एंटी-मैलवेयर और एम्सिसॉफ्ट डिक्रिप्टर का उपयोग कैसे करें।

यदि मार्गदर्शिका Ahgr वायरस को हटाने में आपकी सहायता नहीं करती है, तो कृपया ग्रिडिनसॉफ्ट एंटी-मैलवेयर डाउनलोड करें जिसकी मैंने अनुशंसा की थी। समस्या को हल करने में अपना अनुभव साझा करना न भूलें। कृपया यहां एक टिप्पणी छोड़ें! इससे अन्य पीड़ितों को यह समझने में मदद मिल सकती है कि वे अकेले नहीं हैं। और हम सब मिलकर इस मुद्दे से निपटने के तरीके खोजेंगे।

इस लेख को साझा करने के लिए मुझे आपकी सहायता की आवश्यकता है।

दूसरे लोगों की मदद करने की आपकी बारी है। मैंने यह लेख आप जैसे लोगों की मदद के लिए लिखा है। आप इसे अपने पसंदीदा सोशल मीडिया फेसबुक, ट्विटर या रेडिट पर साझा करने के लिए नीचे दिए गए बटनों का उपयोग कर सकते हैं।

Brendan SmithUser Review

( votes)References

- मेरी फ़ाइलें रैंसमवेयर द्वारा एन्क्रिप्ट की गई हैं, अब मुझे क्या करना चाहिए?

- DJVU (STOP) रैंसमवेयर के बारे में।

- विंडोज पासवर्ड भेद्यता (मिमीकट्ज़ हैकटूल): https://howtofix.guide/mimikatz-hacktool/

- GridinSoft एंटी-मैलवेयर समीक्षा की अनुशंसा करता हूं: https://howtofix.guide/gridinsoft-anti-malware/

- ग्रिडिनसॉफ्ट उत्पादों के बारे में अधिक जानकारी: https://gridinsoft.com/comparison

- ट्रोजन किलर रिव्यू: https://howtofix.guide/trojan-killer/

![]() English

English ![]() German

German ![]() Japanese

Japanese ![]() Spanish

Spanish ![]() Portuguese, Brazil

Portuguese, Brazil ![]() French

French ![]() Turkish

Turkish ![]() Chinese (Traditional)

Chinese (Traditional) ![]() Korean

Korean ![]() Indonesian

Indonesian ![]() Italian

Italian